Propagation de fausses vidéos sur l’attaque iranienne contre Israël

Des experts ont souligné l'existence de ces séquences fallacieuses, laissant entendre que l'État juif aurait, par exemple, été ravagé par les roquettes tirées par Téhéran

Dans la nuit du 13 au 14 avril dernier, au moment où des centaines de missiles et des drones lancés depuis l’Iran se dirigeaient vers Israël, des comptes se présentant comme spécialistes de l’investigation en ligne ont partagé des images trompeuses de l’événement sur les réseaux sociaux.

Au premier rang des plateformes en question : X.

C’est sur ce réseau social qu’a fleuri au cours des dernières années une communauté de spécialistes capables de dégoter des informations – et souvent des images – d’événements en cours à l’aide de ce qu’on l’appelle les sources ouvertes, librement accessibles sur internet pour qui sait bien chercher.

Mais cet univers, nommé en anglais « OSINT » (« Open-source intelligence »), est désormais détourné par des comptes qui s’affirment détectives mais en réalité diffusent des informations fausses, hors contexte ou trompeuses.

Comme pour le conflit en Ukraine, la crise au Moyen-Orient est une opportunité dont s’est saisi ce mouvement de désinformation, entre manipulation politique et, peut-être plus souvent, simple appât du gain.

Car depuis qu’Elon Musk a racheté Twitter et l’a rebaptisé « X », des individus peuvent être rémunérés si leurs publications attirent un grand nombre de visiteurs.

Cette « désinformation diffusée par des comptes qui cherchent de la visibilité ou un gain financier […] sape la capacité du public à distinguer la vérité du mensonge, et ce à une immense échelle », estime Isabelle Frances-Wright de l’organisation Institute for Strategic Dialogue (ISD).

Iran's state TV has been continuously running this video tonight as evidence of its missiles making impact on the ground and hitting targets in Israel.

But it's old footage of farm fire in Texas and completely unrelated to tonight's attack. https://t.co/ZZJpmcHQxk

— Shayan Sardarizadeh (@Shayan86) April 14, 2024

Ce centre de réflexion basé à Londres a identifié plus d’une trentaine de vidéos sur les attaques iraniennes du week-end s’avérant trompeuses, qu’elles soient par exemple hors contexte ou générées par une intelligence artificielle (IA). Au total, ces publications ont enregistré en quelques heures quelque 37 millions de vues sur X.

Coche bleue

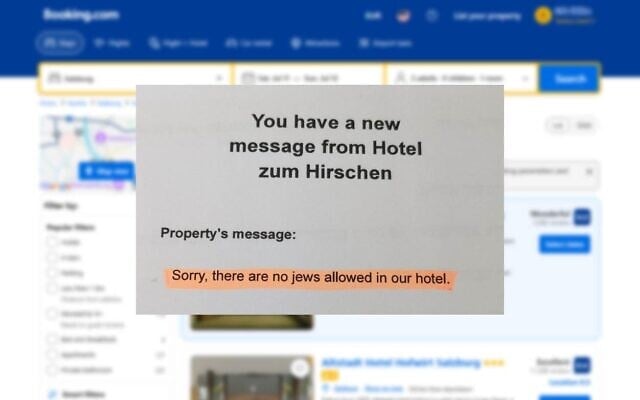

Si, parmi les fausses vidéos, l’une provient d’un média d’État iranien qui utilise des images d’anciens incendies au Chili, nombre ont été diffusées par ces comptes qui se présentent comme des limiers d’Internet.

Dans une autre, des gens s’abritent derrière un muret tandis que des bruits d’explosions fracassent le ciel en pleine nuit, et est présentée comme montrant les frappes iraniennes frappant Israël. Mais l’utilisation de cette vidéo est un détournement : l’image date de juillet 2023 à Sderot, quand l’armée israélienne a intercepté des roquettes venues de Gaza, selon une enquête numérique menée par l’AFP.

L’un des principaux responsables de la diffusion trompeuse de cette vidéo ce week-end est un compte X nommé « SprinterFactory ». Changeant régulièrement son nom, il a accumulé des centaines de milliers d’abonnés en amplifiant des informations trompeuses sur la guerre en Ukraine ou le président américain Joe Biden.

Tant de comptes similaires ont acheté sur X leur coche bleue, une marque qui était, avant le rachat du réseau par Musk en 2022, un « gage d’authenticité ». Ceux qui paient pour l’avoir voient désormais leurs publications remontées en haut du fil de lecture par l’algorithme.

Imposteurs

Pour de nombreux spécialistes de la désinformation, ces changements – avec la monétisation et le retour de comptes précédemment bannis – sur un réseau largement utilisé pour s’informer ont profondément sapé sa fiabilité, au profit du buzz.

Cette logique économique, qui a pris le dessus de l’information, conduit même à une inversion de la logique : les comptes se présentant comme des limiers numériques, avec l’abréviation « OSINT », sont tellement discrédités que les réels spécialistes évitent désormais le terme, dont ils sont pourtant à l’origine.

« S’il y a un compte créé ces deux dernières années qui utilise ‘OSINT’ dans sa description, vous pouvez être presque sûr qu’il s’agit d’un imposteur qui ne sait pas grand-chose de la communauté de l’investigation en source ouverte », résume à l’AFP Eliot Higgins, du très reconnu et prestigieux groupe d’enquête en ligne Bellingcat.

Et évidemment, ces comptes compliquent leur travail au quotidien en « ajoutant plus de bruit » à propos d’un événement en cours.