Des poissons pour empêcher d’éventuels actes de piratage informatique de l’Iran

Après des informations sur une tentative de Téhéran d'augmenter le niveau de chlore dans les eaux israéliennes, c'est la cyber-sécurité qui prend le contrôle

Après la tentative présumée de l’Iran de pirater le système de traitement des eaux israéliennes cette année, l’attention s’est portée sur les efforts livrés par Israël pour préserver ses infrastructures civiles. C’est l’administration nationale de la cybersécurité qui a dorénavant la charge de protéger le système des eaux, a indiqué lundi la Douzième chaîne.

En plus des compétences amenées par l’administration – qui viennent s’ajouter à des systèmes de contrôle de l’eau avancés, qui sont d’ores et déjà en place – la chaîne a révélé que l’Etat juif avait établi une garde très particulière sur le front de la défense : Des douzaines de poissons qui servent de sentinelle sur ce champ de bataille très précis.

A l’usine de purification de l’eau d’Eshkol, à Beer Sheva, une douzaine d’aquariums remplis d’eau potable accueillent ainsi des poissons. Ces derniers sont surveillés par caméra 24 heures sur 24 pour détecter une éventuelle altération de l’eau, que pourrait traduire leur changement de comportement ou la dégradation soudaine de leur état.

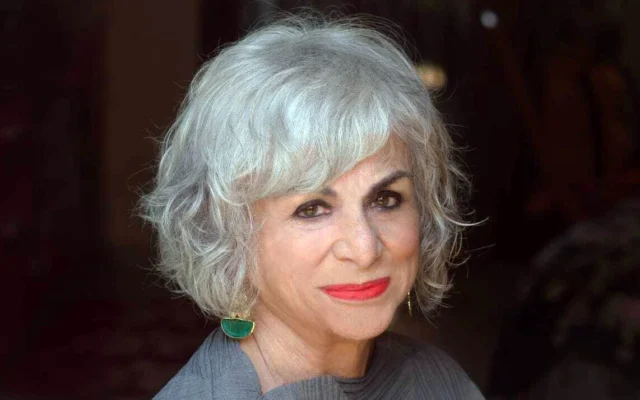

« Les petits réagissent plus rapidement aux changements survenant dans l’eau et les plus gros réagissent pour compenser les effets de la détérioration de la qualité de l’eau avec le temps », explique Ortal Shlafman, ingénieure spécialisée dans la qualité de l’eau, devant les caméras de la Douzième chaîne.

« La salle de contrôle les observe en permanence – nagent-ils plus vite ou plus lentement ? », ajoute-t-elle.

Ce type d’initiative est devenu d’autant plus indispensable depuis la tentative, au mois d’avril, de l’Iran de s’introduire dans le système de l’eau et de le pirater, ce qui aurait pu faire des centaines de victimes.

La république islamique a tenté d’augmenter les niveaux de chlore dans l’eau destinée à des zones résidentielles au cours de cette cyber-attaque commise au mois d’avril, a raconté un responsable des renseignements occidentaux au Financial Times.

L’officiel a indiqué au journal britannique, dans un article paru au début du mois de juin, que des centaines de personnes auraient pu tomber malades et que l’attaque avait failli être un succès.

Selon le chef de l’administration de cyber-sécurité nationale, l’attaque aurait pu consister à mélanger du chlore et d’autres produits chimiques au système d’approvisionnement en eau.

De plus, il aurait été possible que face à l’attaque, un système de sécurité intégré se soit rapidement activé – interrompant le travail des pompes et laissant des milliers de personnes sans eau au cours de la récente vague de chaleur meurtrière qui a frappé l’Etat juif.

« Cela a été plus sophistiqué que ce qu’Israël avait initialement pensé », a dit le responsable. « Ça a failli réussir et nous n’avons d’ailleurs pas clairement établi pourquoi cela a échoué. »

Un responsable israélien a déclaré sous couvert d’anonymat au Financial Times que cette attaque avait créé les conditions d’un « scénario au risque imprévisible » en lançant une vague d’attaques de représailles contre les infrastructures civiles, quelque chose qu’avaient évité jusqu’à présent les deux pays.

Le responsable occidental et quatre officiels israéliens, informés de l’attaque et qui ont tous pris la parole sous couvert d’anonymat, ont dit au journal que les Iraniens avaient piraté le logiciel qui fait fonctionner les pompes après avoir utilisé des serveurs américains et européens pour dissimuler la source de l’agression.

Un informateur du régime iranien a, pour sa part, nié les accusations, affirmant au journal que « l’Iran ne peut pas, au niveau politique, tenter d’empoisonner les civils israéliens. Et même si l’Iran l’a fait, où est la réponse israélienne ? »

Le reportage du journal a également évoqué les représailles israéliennes présumés contre le port de Shahid Rajaee, au sein de la république islamique, une attaque qui avait eu lieu le 9 mai et qui, selon deux des responsables israéliens, avait été décidée par le ministre de la Défense israélien d’alors, Naftali Bennett, dont le court mandat touchait à sa fin.

« C’était une petite attaque, très petite – on a juste frappé à la porte », a commenté l’un des officiels. « Il faut prendre cela comme un gentil rappel. Celui qu’on sait où vous êtes ».

Ni l’Iran, ni Israël n’ont reconnu officiellement avoir pris pour cible leurs infrastructures civiles respectives, pas plus qu’ils n’ont évoqué publiquement la gravité de leurs cyber-attaques. L’informateur du régime iranien précise que « la pagaille règne généralement sur les ports iraniens et des perturbations, ça arrive ».

Israël et l’Iran sont des ennemis jurés et cela fait des années que les deux pays sont engagés dans des batailles secrètes, qui ont inclus des actes de piratage de haut-niveau et des cyber-attaques. Les leaders iraniens appellent régulièrement à l’annihilation de l’Etat juif et Israël affirme que l’Iran cherche à se doter de l’arme nucléaire en vue de cet objectif. Les agences de renseignement américaines et israéliennes sont par ailleurs soupçonnées d’avoir créé un ver informatique appelé Stuxnet il y a des années pour tenter de perturber le programme nucléaire de la république islamique.